Cybersécurité en télétravail : le guide pratique pour protéger son poste à la maison

67% des entreprises françaises ont subi au moins une cyberattaque en 2025, contre 53% deux ans plus tôt. Le télétravail n’explique pas tout, mais il pèse lourd dans la balance. Le salarié à domicile travaille sur un réseau qu’il ne maîtrise pas toujours, avec une box configurée par défaut, parfois sur le Wi-Fi du voisin ou celui du café. Et chaque maillon faible devient une porte d’entrée vers les données de son employeur.

La bonne nouvelle ? La majorité des incidents en télétravail viennent d’erreurs basiques. Mot de passe partagé, pièce jointe ouverte sans réfléchir, mise à jour repoussée pendant six mois. Rien de très technique. Ce guide rassemble les bonnes pratiques concrètes pour sécuriser son installation à la maison, sans avoir besoin d’un master en sécurité informatique.

Pourquoi le télétravail expose à des risques spécifiques

À l’agence, le réseau est cloisonné. Le service informatique surveille les flux, applique les correctifs, bloque les sites douteux. À la maison, c’est l’inverse. La frontière entre vie pro et vie perso s’efface, le poste de travail partage parfois la même connexion que la console de jeu des enfants, et personne ne vient vérifier que l’antivirus tourne vraiment.

Quelques chiffres qui font réfléchir, tirés des bilans 2025 :

- 73% des entreprises victimes d’une attaque ont été touchées par une tentative de phishing

- 60% des cyberattaques commencent par un e-mail frauduleux

- 5 629 violations de données ont été notifiées à la CNIL (+20% en un an)

- Le coût moyen d’une attaque atteint 14 720 €, et grimpe à plus de 230 000 € pour les cas lourds

- 43% des TPE et PME touchées ont vu leur activité stoppée plus d’une journée

L’ANSSI a recensé 144 rançongiciels traités en 2025. Le chiffre baisse un peu (les sauvegardes progressent), mais l’extorsion reste présente dans 52% des piratages réussis. Pour une petite structure, la facture peut être fatale : 60% des PME victimes d’une attaque sérieuse mettent la clé sous la porte dans les six mois.

Le télétravailleur n’est pas une cible privilégiée parce qu’il est à la maison. Il l’est parce que l’attaquant sait qu’à domicile, les défenses sont plus molles.

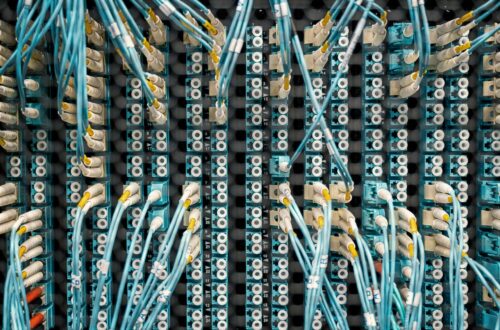

Sécuriser son réseau domestique : commencer par la box

Première étape : la box internet. Celle qui clignote dans le salon depuis trois ans et que personne n’a touchée depuis l’installation par le technicien. C’est le point d’entrée de tout le trafic du foyer, donc aussi des fichiers qui transitent depuis le poste pro.

Changer le mot de passe d’administration de la box. Pas le code Wi-Fi imprimé sur l’autocollant, l’autre. Celui qui permet d’accéder à l’interface de configuration (généralement via 192.168.1.1 dans le navigateur). Beaucoup de gens ne savent même pas qu’il existe. Or, un attaquant qui prend le contrôle de la box peut rediriger tout le trafic vers ses propres serveurs.

Mettre la box à jour. Les opérateurs poussent normalement les mises à jour automatiquement, mais une box redémarrée régulièrement applique mieux les correctifs. Un redémarrage par mois, ça suffit.

Renommer le réseau Wi-Fi. Le SSID par défaut (du genre « Livebox-A4F2 ») indique souvent le modèle du routeur, donc ses failles connues. Un nom neutre suffit : « MaisonDupont » ne donne aucune info à un voisin curieux.

Créer un Wi-Fi invité séparé pour les visiteurs et les objets connectés. La plupart des box récentes le permettent en deux clics. L’idée : la télé connectée, le robot aspirateur et le smartphone de la belle-mère vont sur un réseau distinct, qui ne peut pas accéder au PC pro. C’est une cloison invisible mais redoutablement efficace.

Désactiver le WPS. Cette fonction qui permet de connecter un appareil en appuyant sur un bouton de la box est une vraie passoire. Une fois les appareils habituels connectés, on coupe.

Et pour le poste pro lui-même, le protocole de chiffrement Wi-Fi doit être en WPA3, ou au minimum WPA2. Pas WEP, jamais. Si la box ne propose que du WEP, c’est qu’elle a vraiment besoin d’être remplacée.

Pour compléter votre sécurité en télétravail, pensez aussi à gestion automobile qui peut être automatisée pour gagner du temps.

Le VPN : à quoi ça sert vraiment

Beaucoup de salariés en télétravail entendent parler du VPN sans trop savoir ce qu’il fait. En deux mots, le VPN crée un tunnel chiffré entre le poste à la maison et le serveur de l’entreprise. Tout ce qui passe par ce tunnel devient illisible pour quelqu’un qui intercepterait la connexion. Que ce soit un voisin sur le même Wi-Fi, le fournisseur d’accès ou un attaquant sur le réseau public d’une gare.

Pour un télétravailleur, le VPN sert à trois choses :

- Accéder aux ressources internes de l’entreprise (serveurs de fichiers, applications métier) comme si on était au bureau

- Chiffrer le trafic quand on travaille depuis un Wi-Fi qu’on ne contrôle pas (hôtel, espace de coworking, train)

- Masquer les flux sensibles aux yeux du fournisseur d’accès et des éventuels intermédiaires

Le piège classique : croire qu’un VPN grand public type « VPN gratuit pour Netflix » remplace un vrai VPN d’entreprise. Pas du tout. Pour le télétravail, c’est l’employeur qui doit fournir la solution. Si ce n’est pas le cas, demander. Travailler sur des données clients sans VPN, c’est comme envoyer un courrier confidentiel sur une carte postale.

Pour aller plus loin sur le sujet, on a publié un guide dédié : pourquoi utiliser un VPN en travail à distance.

Petit réflexe : vérifier que le VPN est bien actif AVANT de se connecter aux outils pro. Sur Windows comme sur Mac, l’icône dans la barre des tâches indique l’état. Et si le VPN coupe en cours de journée (ça arrive), reconnecter immédiatement avant d’ouvrir le moindre document.

MFA et mots de passe : la combinaison gagnante

Le mot de passe seul ne suffit plus. Les bases de données de mots de passe volés circulent par millions sur les forums clandestins, et un pirate peut tester en quelques heures les variations les plus probables. La parade : la double authentification, ou MFA (multi-factor authentication).

Le principe est simple. Pour se connecter, il faut deux preuves :

- Quelque chose qu’on connaît (le mot de passe)

- Quelque chose qu’on possède (un code reçu sur son téléphone, ou généré par une application)

Même si le mot de passe fuite, l’attaquant bloque sur le second facteur. C’est devenu la norme sur les services bancaires et professionnels sérieux.

Activer la MFA partout où c’est possible. E-mail pro, messagerie d’équipe, outils de gestion, accès aux serveurs. Le plus simple côté utilisateur, c’est une application d’authentification (Google Authenticator, Microsoft Authenticator, Authy) qui génère un code à six chiffres toutes les 30 secondes. Mieux que le SMS, qui peut être intercepté par une attaque dite SIM swap.

Pour les comptes critiques, passer à la clé physique. Une clé YubiKey ou équivalent, branchée en USB, valide la connexion en touchant le capteur. Niveau de sécurité bien supérieur, et compatible avec la plupart des grands services pro.

Côté mots de passe, deux règles tiennent encore :

- Un mot de passe par service, jamais réutilisé

- 12 caractères minimum, mélange de majuscules, minuscules, chiffres, symboles

Évidemment, retenir 80 mots de passe différents sans les écrire sur un Post-it, c’est impossible. D’où le gestionnaire de mots de passe. Bitwarden (gratuit pour l’usage perso, payant en équipe), 1Password, Dashlane, KeePass pour les puristes. Le coffre-fort se déverrouille avec un mot de passe maître unique (qu’on prend la peine d’apprendre par cœur), et le reste se gère tout seul.

Petite astuce pour le mot de passe maître : une phrase courte, mémorisable, mais avec assez de caractères. « MonChat-Mange-Des-Croquettes-A-7h30 » tient la route et se retient mieux qu’un truc imprononçable.

Mises à jour et antivirus : le minimum vital

L’attaque WannaCry de 2017 a infecté plus de 230 000 ordinateurs en quelques heures. Sa porte d’entrée ? Une faille Windows pour laquelle Microsoft avait publié un correctif… deux mois plus tôt. Les machines à jour ont été épargnées. Les autres ont morflé.

La leçon n’a pas vieilli. Les mises à jour ne sont pas un caprice de service IT, ce sont les rustines qui colmatent les failles découvertes par les chercheurs (et exploitées par les pirates) la semaine précédente.

Activer les mises à jour automatiques sur le système d’exploitation. Windows Update, macOS Software Update. Ça redémarre parfois au mauvais moment, c’est pénible, mais c’est non négociable.

Mettre à jour aussi le navigateur, les extensions, les logiciels de bureautique. Un Chrome obsolète est aussi dangereux qu’un Windows non patché. Idem pour les plugins et les outils tiers : Zoom, Slack, Teams, le client mail.

Garder un antivirus actif. Sur Windows 10 et 11, Windows Defender intégré fait largement le job pour un usage standard. Sur Mac, le système est moins ciblé mais pas invulnérable, et un antivirus reste une bonne idée. On a détaillé les options dans notre guide antivirus pour MacBook.

Faire un scan complet une fois par mois. En tâche de fond, pendant la pause déjeuner. Ça prend une heure, ça ne dérange personne, et ça peut détecter une saleté qui dort tranquillement.

Le réflexe à perdre : cliquer sur « Plus tard » pendant six mois quand le système propose une mise à jour. À chaque clic, on rallonge la fenêtre d’exposition.

Repérer le phishing : les signaux qui ne trompent pas

74% des compromissions impliquent un facteur humain. Et le facteur humain numéro un, c’est l’e-mail piégé. Le phishing a beaucoup progressé depuis l’arrivée des IA génératives. Plus de fautes d’orthographe grossières, plus de logos approximatifs. Les faux emails imitent désormais le style d’écriture d’un vrai collègue, avec un ton crédible et des références personnelles.

Quelques signaux qui restent fiables :

- L’urgence anormale. « Action requise sous 24h », « Compte bloqué », « Dernière chance ». Le pirate compte sur la panique pour court-circuiter la réflexion.

- L’adresse expéditeur bizarre. Survoler le nom affiché sans cliquer. Si l’e-mail vient de « [email protected] » ou « [email protected] », c’est mort.

- Les liens qui ne correspondent pas. Survoler un lien (sans cliquer) affiche la vraie URL en bas du navigateur. Si on attend un site bancaire et qu’on tombe sur un nom de domaine en .ru ou .top, on ferme immédiatement.

- Les pièces jointes inattendues. Une facture qu’on n’attendait pas, un CV envoyé sans contexte, un document Word qui demande d’activer les macros… À éviter.

- La demande de données sensibles. Aucune banque, aucun service informatique légitime ne demande un mot de passe par e-mail. Jamais.

En cas de doute, la règle d’or : ne pas cliquer, et vérifier par un autre canal. Un coup de fil au collègue, un message Teams, une recherche directe sur le site officiel. Trente secondes de perdu, peut-être, contre une journée de galère évitée.

Et si on a cliqué par erreur ? Couper le Wi-Fi du poste, prévenir tout de suite le service informatique, changer les mots de passe critiques depuis un autre appareil. Ne pas attendre. Une heure d’écart change tout.

Bonnes pratiques au poste de travail

Sécuriser le réseau, c’est bien. Sécuriser le poste lui-même, c’est mieux. Le télétravailleur est responsable de sa machine, et quelques réflexes simples évitent pas mal de soucis.

Verrouiller la session quand on quitte le bureau, même cinq minutes. Touche Windows + L sur PC, Ctrl + Cmd + Q sur Mac. Le coloc, le conjoint, l’ado, personne n’a besoin d’accéder par curiosité au CRM de l’entreprise.

Activer le chiffrement du disque. BitLocker sur Windows Pro, FileVault sur Mac. En cas de vol ou de perte du portable, les données restent illisibles. C’est une question de cinq minutes à activer, et ça change tout.

Couvrir la webcam quand elle ne sert pas. Une petite languette à 2 €, ou un Post-it. Les attaques par activation de webcam à distance existent vraiment, même si elles restent rares. Pas la peine d’offrir gratuitement le flux vidéo de son salon.

Séparer le perso et le pro. Pas de mails persos sur le poste pro. Pas de Steam, pas de Tinder, pas de torrents. Et inversement, pas de fichiers clients sur l’ordinateur familial. La dissociation des usages est documentée par la CNIL comme une bonne pratique de base.

Éteindre le poste en fin de journée. Pas juste fermer le capot. Vraiment éteindre. Ça applique les mises à jour en attente et ça coupe toute connexion à l’entreprise pendant la nuit.

Détail souvent oublié : la sauvegarde locale. Si le poste tombe en panne ou se fait chiffrer par un ransomware, où sont les fichiers ? Idéalement sur un cloud d’entreprise, synchronisé en continu. Sinon sur un disque externe chiffré, qu’on déconnecte une fois la sauvegarde faite (un disque branché en permanence se fait chiffrer en même temps que le PC).

Sauvegardes et plan B : la règle du 3-2-1

Les pros de la cybersécurité aiment bien la règle du 3-2-1. Trois copies de chaque donnée importante, sur deux supports différents, dont une copie hors site. Pour un télétravailleur, ça donne :

- Une copie sur le poste de travail (la version active)

- Une copie sur le cloud d’entreprise (Google Drive, OneDrive, Sharepoint, Nextcloud)

- Une copie sur un disque externe chiffré, hors connexion

Avec ce dispositif, même un ransomware qui bloque le poste et le cloud ne peut rien contre la sauvegarde déconnectée. Et c’est exactement ce qui sauve les boîtes qui s’en sortent en 48h, là où d’autres ferment.

Pour les fichiers vraiment critiques (contrats, données clients, comptabilité), faire une vérification mensuelle. Ouvrir au hasard un fichier sauvegardé, vérifier qu’il s’ouvre bien et qu’il est à jour. La sauvegarde qu’on n’a jamais testée, c’est souvent une sauvegarde corrompue qu’on découvre le jour où on en a besoin.

Côté outils de communication, privilégier ceux qui chiffrent par défaut. Signal, ProtonMail pour les échanges sensibles. WhatsApp et iMessage chiffrent aussi de bout en bout, mais l’usage en contexte pro reste à valider avec l’employeur.

Réflexes en cas d’incident

Malgré tout ça, un jour, ça arrive. Un e-mail piégé qu’on ouvre, un site qui bloque le navigateur, un message qui dit que le disque est chiffré et qu’il faut payer. Pas de panique, mais réagir vite.

Premier réflexe : couper la connexion. Débrancher le câble Ethernet, désactiver le Wi-Fi. Le but est d’isoler le poste pour empêcher la propagation. Ne pas éteindre brutalement, ça peut détruire des indices utiles à l’analyse.

Deuxième réflexe : prévenir. Le service informatique de l’entreprise, le DPO si on est sur une structure soumise au RGPD. La CNIL doit être notifiée d’une violation de données personnelles dans les 72h. Mieux vaut signaler trop tôt que trop tard.

Troisième réflexe : ne pas payer la rançon. Jamais. Aucune garantie de récupérer les données, et on alimente le marché. L’ANSSI et le ministère de l’Intérieur le rappellent à chaque fois.

Quatrième réflexe : porter plainte. Au commissariat ou à la gendarmerie, ou via la plateforme cybermalveillance.gouv.fr. Même sans espoir de retrouver l’auteur, le dépôt de plainte sert au dossier d’assurance et aux statistiques nationales.

Et après, débriefer à froid. Comment c’est arrivé, qu’est-ce qui a manqué, qu’est-ce qu’on change. Une attaque évitée la prochaine fois, c’est déjà une victoire.

Foire aux questions

Faut-il un VPN même quand on travaille depuis sa propre maison ?

Oui, dans la majorité des cas. Le VPN ne sert pas seulement à masquer l’adresse IP. Il chiffre le trafic entre le poste et l’entreprise, ce qui empêche un attaquant éventuel sur le réseau (ou sur la box compromise) de lire les échanges. Si l’employeur fournit un VPN, l’utiliser systématiquement.

Quel gestionnaire de mots de passe choisir ?

Bitwarden est gratuit, open source, multiplateforme et fait très bien le job. Pour un usage en équipe avec partage sécurisé, la version payante reste accessible (3 € par mois et par utilisateur). 1Password et Dashlane sont aussi solides, plus chers mais avec des interfaces parfois plus intuitives. KeePass pour ceux qui préfèrent garder le coffre en local.

La double authentification par SMS, c’est suffisant ?

Mieux que rien, mais pas optimal. Les attaques par SIM swap (où le pirate convainc l’opérateur de transférer le numéro vers une autre carte SIM) existent et touchent surtout les comptes à haute valeur. Pour les accès sensibles, préférer une application d’authentification (TOTP) ou une clé physique.

Que faire si on doit travailler depuis un Wi-Fi public (gare, hôtel, café) ?

Activer le VPN avant toute autre chose. Éviter d’ouvrir des documents confidentiels ou d’effectuer des opérations sensibles. Le partage de connexion via le smartphone (4G/5G) est une alternative plus sûre quand c’est possible. Et ne jamais accepter un certificat de sécurité douteux sur un réseau inconnu.

Comment sensibiliser une équipe en télétravail à ces bonnes pratiques ?

Les chartes informatiques signées à l’embauche aident, mais ne suffisent pas. Les fausses campagnes de phishing organisées en interne (par un prestataire ou par la DSI) marquent les esprits beaucoup mieux qu’une note de service. Compter aussi sur des points de rappel courts et réguliers, plutôt qu’une formation annuelle de trois heures que tout le monde oublie en deux semaines.

Le cloud d’entreprise est-il vraiment sûr ?

Un cloud sérieux (Microsoft 365, Google Workspace, Nextcloud auto-hébergé chez un hébergeur français) offre un niveau de sécurité supérieur à celui d’un poste local. Chiffrement, redondance, sauvegardes automatiques. Le maillon faible reste l’utilisateur : un compte cloud sans MFA, c’est une serrure à trois sous sur un coffre-fort.

Combien de temps pour mettre en place tout ça ?

Pour un télétravailleur seul, une demi-journée suffit largement. Activation du VPN si besoin, installation d’un gestionnaire de mots de passe, mise en place de la MFA sur les comptes principaux, vérification des mises à jour, configuration du Wi-Fi domestique. Une installation propre, qui tient quelques années. Et ensuite, ça tourne tout seul.